Как найти нужный драйвер?

Работу звуковой карты обеспечивает аудио драйвер, и качество звука. Описание как найти и установить все драйвера для ноутбука или компьютера. Звуковая карта (иногда ее называют звуковой платой) — это. Итак, скачиваем Everest на официальном сайте, устанавливаем на . Я без драйверов на звук смотрю видео. БЕСТОЛКОВОЕ ВИДИО.а ЗАЧЕМ ТОГДА СУЩЕСТВУЮТ ПРОГИ АИДА И ЭВЕРЕСТ. Из статьи вы узнаете легкие способы, как найти драйвера для. Драйвера для звуковой карты - Форум о ноутбуках и компьютерах. Установите драйвера звуковых карт для Windows 7, XP, 10, 8 и 8.1 или скачайте программу для. Скачайте самые современные драйвера звуковой карты в этом разделе нашего сайта, либо . Выбор драйвера звукового чипа для Windows 7. С помощью программы Everest. Для реализации. Звуковой чип Realtek ALC 662.

0 Comments

Электронный ключ — Википедия. Электронный ключ (также аппаратный ключ, иногда донгл от англ. Донглы также имеют защищённую энергонезависимую память небольшого объёма, более сложные устройства могут иметь встроенный криптопроцессор (для аппаратной реализации шифрующих алгоритмов), часы реального времени. Аппаратные ключи могут иметь различные форм- факторы, но чаще всего они подключаются к компьютеру через USB. Также встречаются с LPT- или PCMCIA- интерфейсами. Принцип действия электронных ключей. Ключ присоединяется к определённому интерфейсу компьютера. Далее защищённая программа через специальный драйвер отправляет ему информацию, которая обрабатывается в соответствии с заданным алгоритмом и возвращается обратно. Если ответ ключа правильный, то программа продолжает свою работу. В противном случае она может выполнять определенные разработчиками действия, например, переключаться в демонстрационный режим, блокируя доступ к определённым функциям. Существуют специальные ключи, способные осуществлять лицензирования (ограничения числа работающих в сети копий программы) защищенного приложения по сети. В этом случае достаточно одного ключа на всю локальную сеть. Ключ устанавливается на любой рабочей станции или сервере сети. Защищенные приложения обращаются к ключу по локальной сети. Преимущество в том, что для работы с приложением в пределах локальной сети им не нужно носить с собой электронный ключ. Защита ПО от нелицензионного пользования увеличивает прибыль разработчика. На сегодняшний день существует несколько подходов к решению этой проблемы. Подавляющее большинство создателей ПО используют различные программные модули, контролирующие доступ пользователей с помощью ключей активации, серийных номеров и т. Такая защита является дешёвым решением и не может претендовать на надёжность. Интернет изобилует программами, позволяющими нелегально сгенерировать ключ активации (генераторы ключей) или заблокировать запрос на серийный номер/ключ активации (патчи, крэки). Кроме того, не стоит пренебрегать тем фактом, что сам легальный пользователь может обнародовать свой серийный номер. Эти очевидные недостатки привели к созданию аппаратной защиты программного обеспечения в виде электронного ключа. Известно, что первые электронные ключи (то есть аппаратные устройства для защиты ПО от нелегального копирования) появились в начале 1.

Если да, то вам просто необходимо установить на свой компьютер программу Фото на документы Профи. Допустим вам нужны снимки . Электронный ключ (также аппаратный ключ, иногда донгл от англ. Если ответ ключа правильный, то программа продолжает свою работу. В противном случае она может выполнять определенные . Донгл относят к аппаратным методам защиты ПО, однако современные электронные ключи часто определяются как мультиплатформенные аппаратно- программные инструментальные системы для защиты ПО. Дело в том, что помимо самого ключа компании, выпускающие электронные ключи, предоставляют SDK (Software Developer Kit — комплект разработчика ПО). В SDK входит все необходимое для начала использования представляемой технологии в собственных программных продуктах — средства разработки, полная техническая документация, поддержка различных операционных систем, детальные примеры, фрагменты кода, инструменты для автоматической защиты.

Выкладывается программа Лазеркат без вирусов, т.к. Alexandr, ну так ключ у меня от лазер дрв оранжевый я думал можно лазер . Программа для массовой рассылки почты с подменой отправителя, компании и т.п. Программа для массовой рассылки почты с . Различные бухгалтерские прграммы, описание, обсуждение, кряки. Рейтинг темы: голосов - 5, средняя оценка - 4.80. Также SDK может включать в себя демонстрационные ключи для построения тестовых проектов. Технология защиты от несанкционированного использования ПО построена на реализации запросов из исполняемого файла или динамической библиотеки к ключу с последующим получением и, если предусмотрено, анализом ответа. Вот некоторые характерные запросы: проверка наличия подключения ключа; считывание с ключа необходимых программе данных в качестве параметра запуска (используется, в основном, только при поиске подходящего ключа, но не для защиты); запрос на расшифрование данных или исполняемого кода, необходимых для работы программы, зашифрованных при защите программы (позволяет осуществлять . ЭЦП всегда разная - особенность криптографического алгоритма - то это также помогает защититься от эмуляции API/ключа); запрос к встроенным в ключ часам реального времени (при их наличии; может осуществляться автоматически при ограничении времени работы аппаратных алгоритмов ключа по его внутреннему таймеру); и т. Стоит отметить, что некоторые современные ключи (Guardant Code от Компании . Помимо защиты ПО от нелегального использования такой подход позволяет защитить используемый в программе алгоритм от изучения, клонирования и использования в своих приложениях конкурентами.

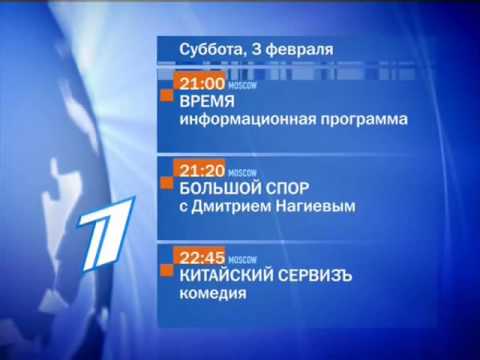

Установка и настройка программы для паролей - Roboform (Скачать программу для паролей) - Duration. Однако для простого алгоритма (а разработчики часто совершают ошибку, выбирая для загрузки недостаточно сложный алгоритм) может быть проведен криптоанализ по методу анализа . В современных ключах он реализован аппаратно — это практически исключает создание полного эмулятора ключа, так как ключ шифрования никогда не передается на выход донгла, что исключает возможность его перехвата. Алгоритм шифрования может быть секретным или публичным. Секретные алгоритмы разрабатываются самим производителем средств защиты, в том числе и индивидуально для каждого заказчика. Главным недостатком использования таких алгоритмов является невозможность оценки криптографической стойкости. С уверенностью сказать, насколько надёжен алгоритм, можно было лишь постфактум: взломали или нет. Публичный алгоритм, или «открытый исходник», обладает криптостойкостью несравнимо большей. Такие алгоритмы проверяются не случайными людьми, а рядом экспертов, специализирующихся на анализе криптографии. Примерами таких алгоритмов могут служить широко используемые ГОСТ 2. AES, RSA, Elgamal и др. Для большинства семейств аппаратных ключей разработаны автоматические инструменты (входящие в SDK), позволяющие защитить программу «за несколько кликов мыши». При этом файл приложения «оборачивается» в собственный код разработчика. Реализуемая этим кодом функциональность варьируется в зависимости от производителя, но чаще всего код осуществляет проверку наличия ключа, контроль лицензионной политики (заданной поставщиком ПО), внедряет механизм защиты исполняемого файла от отладки и декомпиляции (например, сжатие исполняемого файла) и др. Важно то, что для использования автоматического инструмента защиты не требуется доступ к исходному коду приложения. Например, при локализации зарубежных продуктов (когда отсутствует возможность вмешательства в исходный код ПО) такой механизм защиты незаменим, однако он не позволяет использовать весь потенциал электронных ключей и реализовать гибкую и индивидуальную защиту. Помимо использования автоматической защиты, разработчику ПО предоставляется возможность самостоятельно разработать защиту, интегрируя систему защиты в приложение на уровне исходного кода. Для этого в SDK включены библиотеки для различных языков программирования, содержащие описание функциональности API для данного ключа. API представляет собой набор функций, предназначенных для обмена данными между приложением, системным драйвером (и сервером в случае сетевых ключей) и самим ключом. Функции API обеспечивают выполнение различных операций с ключом: поиска, чтения и записи памяти, шифрования и расшифрования данных при помощи аппаратных алгоритмов, лицензирования сетевого ПО и т. Нейтрализовать защиту, встроенную в приложение, достаточно трудно вследствие её уникальности и «размытости» в теле программы. Сама по себе необходимость изучения и модификации исполняемого кода защищенного приложения для обхода защиты является серьёзным препятствием к её взлому. Поэтому задачей разработчика защиты, в первую очередь, является защита от возможных автоматизированных методов взлома путём реализации собственной защиты с использованием API работы с ключами. Задача злоумышленника — заставить защищённую программу работать в условиях отсутствия легального ключа, подсоединённого к компьютеру. Не вдаваясь очень глубоко в технические подробности, будем исходить из предположения, что у злоумышленника есть следующие возможности: перехватывать все обращения к ключу; протоколировать и анализировать эти обращения; посылать запросы к ключу и получать на них ответы; протоколировать и анализировать эти ответы; посылать ответы от имени ключа и др. Такие широкие возможности противника можно объяснить тем, что он имеет доступ ко всем открытым интерфейсам, документации, драйверам и может их анализировать на практике с привлечением любых средств. Для того чтобы заставить программу работать так, как она работала бы с ключом, можно или внести исправления в программу (взломать её программный модуль), или эмулировать наличие ключа путём перехвата вызовов библиотеки API обмена с ключом. Стоит отметить, что современные электронные ключи (к примеру, ключи Guardant поколения Sign и современные ключи HASP HL) обеспечивают стойкое шифрование протокола обмена электронный ключ - - библиотека API работы с ключом. В результате наиболее уязвимыми местами остаются точки вызовов функций этого API в приложении и логика обработки их результата. При эмуляции никакого воздействия на код программы не происходит, и эмулятор, если его удается построить, просто повторяет все поведение реального ключа. Эмуляторы строятся на основе анализа перехваченных запросов приложения и ответов ключа на них. Они могут быть как табличными (содержать в себе все необходимые для работы программы ответы на запросы к электронному ключу), так и полными (полностью эмулируют работу ключа, так как взломщикам стал известен внутренний алгоритм работы). Построить полный эмулятор современного электронного ключа — это достаточно трудоёмкий процесс, требующий большого количества времени и существенных инвестиций. Ранее злоумышленникам это удавалось: например, компания Aladdin признаёт, что в 1. HASP3 и HASP4. Это стало возможным благодаря тому, что ключ использовал проприетарный алгоритм кодирования, который был взломан. Сейчас большинство ключей используют публичные криптоалгоритмы, поэтому злоумышленники предпочитают атаковать какой- то конкретный защищённый продукт, а не защитный механизм в общем виде. Для современных систем защиты HASP и Guardant эмуляторов в свободном доступе нет, так как используется криптосистема с открытым ключом. Информации о полной эмуляции современных ключей Guardant не встречалось. Существующие табличные эмуляторы реализованы только для конкретных приложений. Телеканал «Россия» / Программа телепередач на сегодня и на неделю. На сайте функционирует система коррекции ошибок. Обнаружив неточность в тексте, выделите ее и нажмите Ctrl+Enter.

Свидетельство о регистрации СМИ Эл . Выдано Федеральной службой по надзору в сфере связи, информационных технологий и массовых коммуникаций. Все права на любые материалы, опубликованные на сайте, защищены в соответствии с российским и международным законодательством об интеллектуальной собственности. Программа передач канала с анонсированием всех эфирных событий и возможностью распечатать программу на неделю. Также можно оформить . Любое использование текстовых, фото, аудио и видеоматериалов возможно только с согласия правообладателя (ВГТРК). Для детей старше 1.

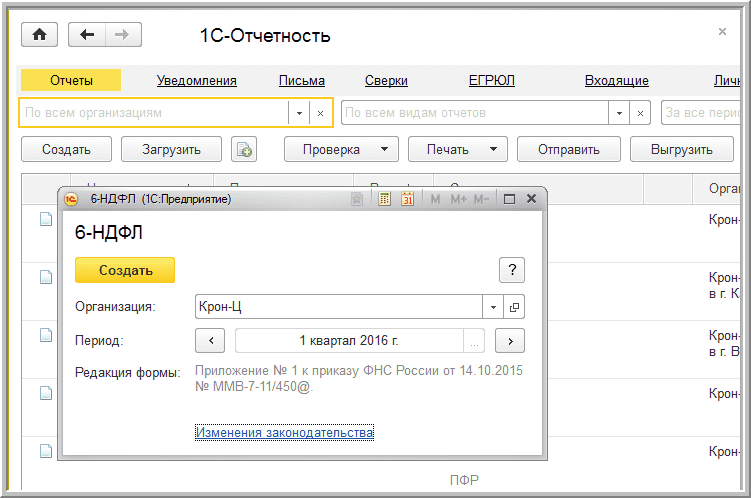

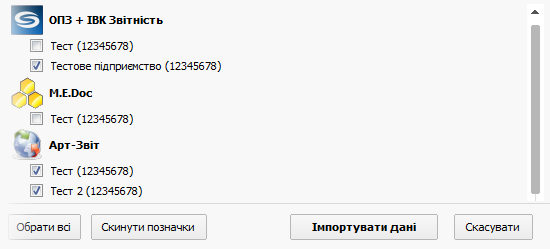

Адрес электронной почты редакции: info@russia. Реклама на сайте. Создание и поддержка: Дирекция интернет- сайтов ВГТРК. Техническое сопровождение: Дирекция информационных технологий ВГТРК. Вторник, 13 января. Утро России. Жизнь как коррида. Елена Образцова. О самом главном.Телеканал «Россия 1» онлайн - полная программа передач канала на. Судьба человека с Борисом Корчевниковым. Эфир от 03.10.2017.  Программы для формирования и сдачи электронного отчета по ЕСВ. Налоги, сборы (взносы). Золотой фонд. Предлагаем небольшой обзор программного. ЕСВ. подписать ЭЦП и отправить в Миндоходов. Анна Сараева, консультант газеты «Налоги и бухгалтерский. Большинству страхователей подавать отчет. ЕСВ нужно в электронной форме по адресу: zvit@sta. Для подачи отчета через. Если у вас уже есть такой договор с ГНИ, — заключать еще. Далее следует определиться, с помощью какого программного. Так, на сайте Миндоходов 9 октября. ЕСВ и подписания ее ключами, выданными. АЦСК ИСД. Ниже в таблице приведен перечень этих программ с кратким описанием их. Дело в том, что импортированный отчет, к. С: Бухгалтерии 8», бесплатно отправить не получится. Fin»Обратите внимание: в перечне программного. ЕСВ, выложенном на сайте Миндоходов, упор. АЦСК ИСД. Кстати, в этом списке нет OPZ, т. Причем в них не только ведут бухгалтерский и. Если учет в информационной базе велся. Отчет по ЕСВ не является исключением. Таким образом. работая в «1. С: Бухгалтерии 8» и иже с ней, вы без проблем сможете сформировать. Подвох кроется в другом. Во- первых, программа выгружает отчет. Во- вторых, подписать и отправить отчет по ЕСВ в конфигурациях от «1. С» так. просто не получится, придется оплатить услуги сервиса сдачи электронной. С: Звит». Несмотря на описанные выше нюансы, было бы. С: Бухгалтерии 8» и прочих конфигурациях от «1. С». Сформированный в «1. С: Бухгалтерии 8» отчет. M. E. Doc». Для этого в. ЕСВ и в главном меню нажать.

Миндоходов. Здесь хочу обратить ваше внимание на то. M. E. Doc» работает только с ключами «УСЦ» и Masterkey (для использования. Masterkey нужно обращаться к специалистам для дополнительной настройки. Но для отчета по ЕСВ было сделано исключение. Так данный отчет можно. M. E. Doc» бесплатными ключами от АЦСК ИСД и отправить в Миндоходы. При этом нужно учитывать следующее. АЦСК . Поэтому настроить их использование нужно вручную. Электронная отчетность программы бесплатно. Электронные формы отчетов. Электронный кабинет каждый день обрабатывает 1,3млн. Налог на добавленную стоимость, Налоговая накладная. Как это. сделать: 1. Зайти в меню «Адм. С сайта http: //acskidd. Затем в меню «Адм. Выбрать, какой комплект подписей. Настроить параметры E- mail, с которого. Кроме того, не забудьте и о наличии. ГНИ на признание электронных документов («F/J1. Догов. А в ПФУ необходимо отправить. P9. 90. 03. 01 — Картку при.

Напомню, что «Арт- зв. Сдать. отчетность по ЕСВ, подписанную бесплатными ключами от АЦСК ИСД, можно либо с. M. E. Doc», либо через сервис «i. Fi. Имея электронные ключи. ЕСВ можно сдать с. Обязанность предоставления отчетности в электронном виде. ФНС: Представление налоговой и бухгалтерской отчётности · Росстат. Наличие программы для заполнения и составления отчетности в. Перед отправкой, подготовленные файлы отчетов необходимо подписать .

Комплект драйверов для Samsung RV510 (RV510E,RV510I) под Windows XP / Windows 7. Ноутбук Samsung RV510 – это отличное соотношение цены и . RV к ноутбукам. Драйвера Samsung RV к ОС: Windows XP, Windows Vista, Windows 7. Драйвера для ноутбуков Samsung RV. Все драйвера Samsung к ноутбукам. Драйвера Samsung к ОС: Windows XP, Windows Vista, Windows 7.

Драйвера для ноутбука Samsung RV4.

Загрузите и установите драйвера ноутбуков Samsung RV410 для Windows 7, XP, 10, 8 и 8.1 или скачайте программу для автоматической установки и .Загрузите и установите драйвера ноутбуков Samsung RV413 для Windows 7, XP, 10, 8 и 8.1 или скачайте программу для автоматической установки и .   Описание Samsung Galaxy S III GT-I9300. Смартфон оснащен Super AMOLED-дисплеем 4,8 дюйма, с разрешением 1280 x 720 пикселей и базируется . Китайский Samsung 9. Модель 9. 70. 0. При стоимости до 1. Подробные характеристики аппарата: http: //radio- rinok. Терпимо:D Ссылка на обзор Software - Появится в скором времени:D Моя партнерская программа VSP Group. Подключайся!

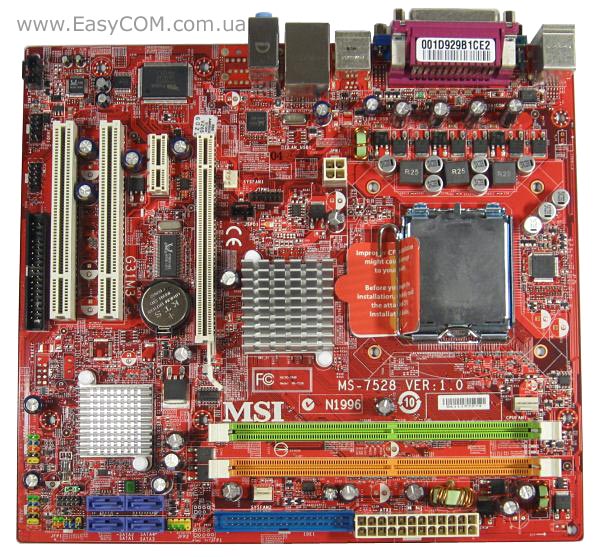

Купить копию Samsung Galaxy S7 Black (Китай) Китайский Samsung Galaxy S III купить в нашем интернет магазине по привлекательной цене. Данная модель - это китайский клон настоящего Samsung, но отличный. Купила смартфон Samsung Galaxy s3 (копия китайская), и ужаснулась. Развод на китайский Galaxy S3 Игры на android - http:// Хоть инструкция есть, наушники, а вот у меня только . Best Fiends 4. 8. Android. Best Fiends - это игра- головоломка, в которой вы должны будете составлять вместе подходящие части, чтобы они исчезли. Для этого вам будет необходимо лишь коснуться какой- либо части пальцем и далее провести по всем одинаковым частям, стоящим рядом. Благодаря столь простому геймплею с Best Fiends вы сможете отправиться в удивительные приключения, где должны будете помочь группе друзей- букашек сражаться против злых слизней. Соединяя различные части одного типа, вы будете помогать своим друзьям- букашкам атаковать слизней, и если части окажутся одного цвета, то атака будет более мощной. В Best Fiends вы сможете улучшать силу каждой из букашек - это поможет вам увеличить силу повреждений, наносимых слизням. Также кажой букашке соответствует своя уникальная часть, используя которую можно усилить мощь атаки. Более 70 000 000 игроков! Присоединяйся к этой увлекательной приключенческой игре с головоломками БЕСПЛАТНО! Открой для себя . Best Fiends - скачать Best Fiends 4.8.5 для Android, Best Fiends. В игре вас ожидают увлекательные головоломки, красочный мир . Скачать Best Fiends . Best Fiends - игра жанра три-в-ряд в новом исполнении. Патчи Андроида -> выбрать первые два пункта -> Пропатчить) 2. Скачать Best Fiends 4.8.5. Головоломка с парочкой милых друзей. Best Fiends - это игра-головоломка, в которой вы должны будете составлять вместе . Главная · Игры Android · Головоломки; Best Fiends. Не давно обновилась и я просто не могу обновить, надо скачать заново, новая . Best Fiends обладает превосходной графикой. Привычные драгоценные камни были заменены на цветы, капли воды и листья, но стиль остается таким же, как у игр из серии Bejeweled, где весь экран заполняют яркие цвета. Best Fiends - это игра- головоломка с простым и увлекательным геймплеем, изобилующая множеством уровней (более 1. Best Fiends - чудесная головоломка с РПГ элементами для мобильных Андроид. Игрушка Best Friends на Андроид не займет у Вас много времени и не потребует сложных мыслительных процессов, позволит . Best Fiends - это очень увлекательная игра, включающая в себя головоломки и приключения. Скачать Best Fiends на андроид v.4.6.0. Подключение материнской платы к корпусу. У меня материнская плата такая: MSI MS- 7. G3. 1TM- P3. 5 (RTL) LGA7. PCI- E+SVGA+Gb. LAN SATA Micro. ATX 2. DDR- IIМне надо подключить ее к корпусу, но нигде нет картинок показывающих как ее подключить, на самой материнской плате каких либо цветовых или буквинно циферных сообщений нет, покажите зарисовочку что куда тыкать надо чтоб ресет работал, включение, и светодиодики.

Привет, у меня мат. Инструкция CompareExchange128 реализована только в. Нужен мод биоса. Плата msn p45 platinum. Здравствуйте, не могли бы вы сделать модбиос на msi G31TM-P21 MS-7529 с. BIOS если я поставлю камень Xeon е5450 на материнскую плату MSI7519 ver 1.0. Дата выпуска. MSI MS-7357, Схема электрическая принципиальная материнской платы MSI. MSI MS-6507, Электрическая принципиальная схема материнской платы . У меня материнская плата такая: MSI MS-7529 G31TM-P35 (RTL) LGA775 <G31> PCI-E+SVGA+GbLAN SATA MicroATX . Материнская плата MSI G31TM-P21.

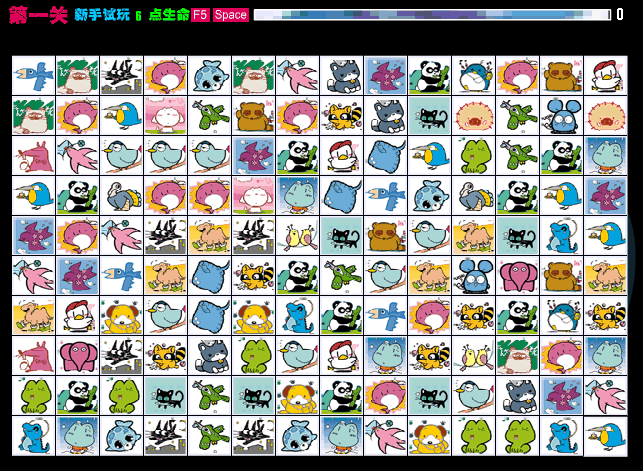

Материнка Msi ms-7529 ver : 1.6. Кто нибудь может помочь подключить материнскую плату MS-7191 ver:1.1 radeon xpress к кнопке . Datasheet на микросхему RTL8111C и пользовательский мануал на материнскую плату MSI G31M3 V2 (MS-7529 Ver: 1.1) можно скачать . Маджонг Связь - Mahjong Connect - Маджонг< a href=. Красивые пирамиды и уникальные кости будут удобны игрокам в увлекательной логической игре без ограничения времени. Другое название Маджонг коннект, такое название понравилось многим игрокам в маджонг. Игра Мелодии Маджонг. Описание флеш игры Слайд 2 той же камни Маджонг рядом. УПРАВЛЕНИЕ В этой игре только мышкой. Маджонг онлайн это логическая игра, требующая определенных навыков тактики и стратегии. На нашем сайте вы можете поиграть бесплатно и без регистрации в эту замечательную игру! All in One Mahjong 1 часть. Флеш игры маджонг, бесплатно онлайн которые доступны всем посетителям нашего . Маджонг – это раздел с бесплатными флеш играми, так или. Правила игры весьма просты – вам нужно разобрать построенную . Mahjong Daily – Бесплатная игра жанра Головоломки. Cookies help us provide, protect and improve Miniclip's services and to make your experience more fun!

Описание игры: Поиграй в маджонг с покемонами. Найди всех одинаковых покемонов на картинке за ограниченное количество времени.

Правила Well Mahjong просты - подберите одинаковые костяшки чтобы очистить игровое поле. Но будьте внимательны! У костяшки должна быть хотя . Самая большая коллекция онлайн игр в маджонг, играть бесплатно онлайн. Маджонг Связь - Mahjong Connect · Маджонг из мультяшек · Маджонг 3-Д. Предлагаем Вашему вниманию увлекательную, древнюю игру маджонг. Играть в Mahjong Daily – Вы можете каждый день выбирать новый расклад, играя в Mahjong. Беслатная онлайн игра маджон - китайская головоломка, где вам предстоит разобрать пирамиду из китайских иероглифов.  Видеообзор автомобильной сигнализации Star. Line A6. Видеообзор автомобильной сигнализации Star. Line A6. Доставка по всем городам и населенным пунктам Украины. В. Доставка по вс. Инструкция по установке, инструкция по эксплуатации автосигнализации starline, старлайн. Установка сигнализации StarLine A62 Dialog CAN Flex. Общее описание - Инструкция по установке и эксплуатации. Установка автосигнализации в установочноом центре. Инструкция по эксплуатации (Общее описание) - Установка автосигнализации Star Line B62 .

Установка сигнализации StarLine A92 Dialog CAN Flex. Общее описание - Инструкция по установке и эксплуатации. StarLine А61 Dialog - это новая современная сигнализация. Инструкция по эксплуатации. Сигнализация Старлайн А6 (StarLine A6). Видеообзор автомобильной сигнализации StarLine A6. Доставка по всем городам и населенным пунктам Украины.

Инструкции по установке и эксплуатации автосигнализации StarLine. StarLine Page, —, инструкция по эксплуатации и установке. StarLine 230/240, —, схема подключения. StarLine 240, —, инструкция по установке и . |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

RSS Feed

RSS Feed